Laboratorio Firewall Check Point

Domina las funciones esenciales del firewall de próxima generación Check Point en un entorno práctico y controlado. Este laboratorio te sumerge en configuraciones reales basadas en escenarios empresariales, fortaleciendo tus habilidades técnicas y preparándote para destacar en roles clave dentro del mundo de la ciberseguridad.

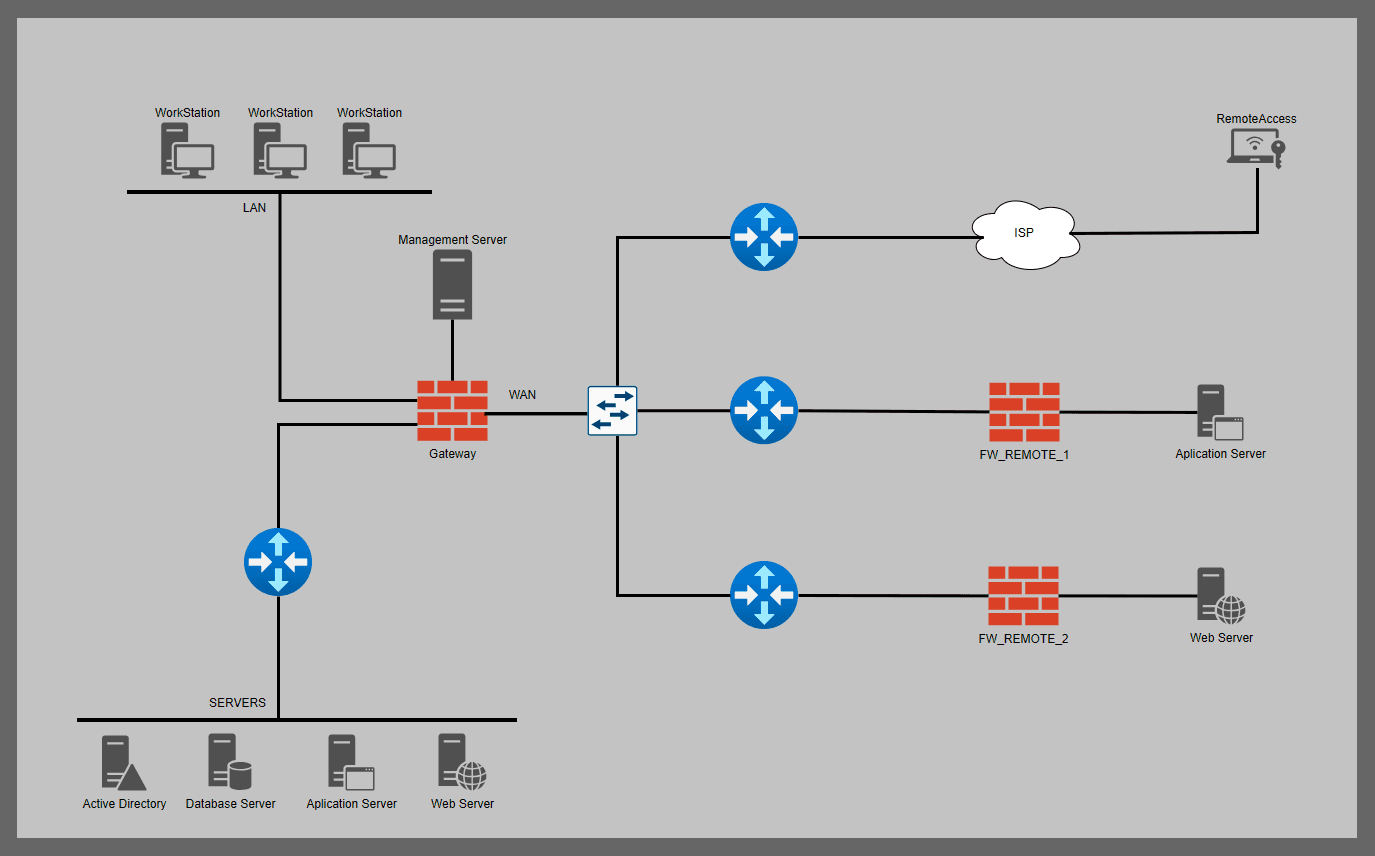

Introducción al laboratorio

Explora la topología del laboratorio y realiza pruebas de acceso al firewall a través de su Consola de Gestion y CLI. Entiende cómo está estructurado el entorno antes de comenzar.

Familiarizarte con el acceso y estructura del entorno Check Point.

Conectividad básica

Configura interfaces y rutas estáticas para permitir el acceso a internet desde estaciones internas, replicando escenarios de red empresariales.

Aprender los elementos esenciales para establecer tráfico seguro y funcional.

Identidad y control de acceso

Implementa la funcionalidad de Identity Awareness para asociar el tráfico con usuarios reales y crear políticas basadas en identidad, fortaleciendo el control de acceso.

Asociar usuarios a tráfico y aplicar control granular por identidad.

Seguridad de contenido y aplicaciones

Aplica políticas de control de aplicaciones, filtrado web y seguridad HTTPS para monitorear, bloquear o permitir tráfico según su naturaleza y destino.

Proteger el entorno de navegación y limitar el uso de aplicaciones según políticas.

Protección contra amenazas

Configura Threat Prevention, incluyendo protección contra malware, inspección de tráfico cifrado (HTTPS Inspection) y prevención de intrusiones.

Fortalecer la seguridad ante malware, exploits y tráfico malicioso.

VPN Site‑to‑Site

Diseña dos túneles IPsec entre redes: uno con rutas estáticas y otro con enrutamiento dinámico, ideal para comprender distintas estrategias de interconexión segura.

Asegurar la comunicación entre sedes remotas usando distintas estrategias de enrutamiento.

Acceso remoto seguro

Configura una VPN de acceso remoto que permita a usuarios externos ingresar de forma segura a la red interna del laboratorio.

Simular el acceso corporativo remoto desde fuera de la red empresarial.

Políticas de enrutamiento

Modifica el comportamiento del tráfico saliente mediante Policy-Based Routing, controlando por qué ruta accede a internet una estación específica.

Dominar el enrutamiento basado en políticas y preferencias del tráfico.

Publicación de sitios web

Simula la publicación de un sitio web a través de uno de los enlaces de internet disponibles, configurando NAT y aplicando medidas de seguridad perimetral.

Aprender técnicas de NAT, seguridad perimetral y publicación de servicios.

Diagnóstico y solución de problemas

Utiliza herramientas nativas de Check Point como SmartConsole, SmartLog y packet captures para revisar logs, verificar reglas aplicadas y resolver posibles fallos de configuración.

Desarrollar habilidades de troubleshooting efectivas con herramientas nativas de Check Point.